Hace unos días me hacia la pregunta que titula esta entrada, y considero que en todo el tiempo que ha transcurrido los entornos de escritorio y las distros en general se han vuelto más amigables. Para nada parecido a cuando empecé a usar GNU/Linux con Ubuntu Dapper Drake y la pesadilla de configurar un winmodem para conectarse vía dial up a internet.

Por ello me he propuesto que Derek aprenda sobre Linux en general, que pruebe en carne propia una distro en su día a día y que haga sus propias reparaciones / expansiones. En resumen estimularlo en el área de ciencias de la computación.

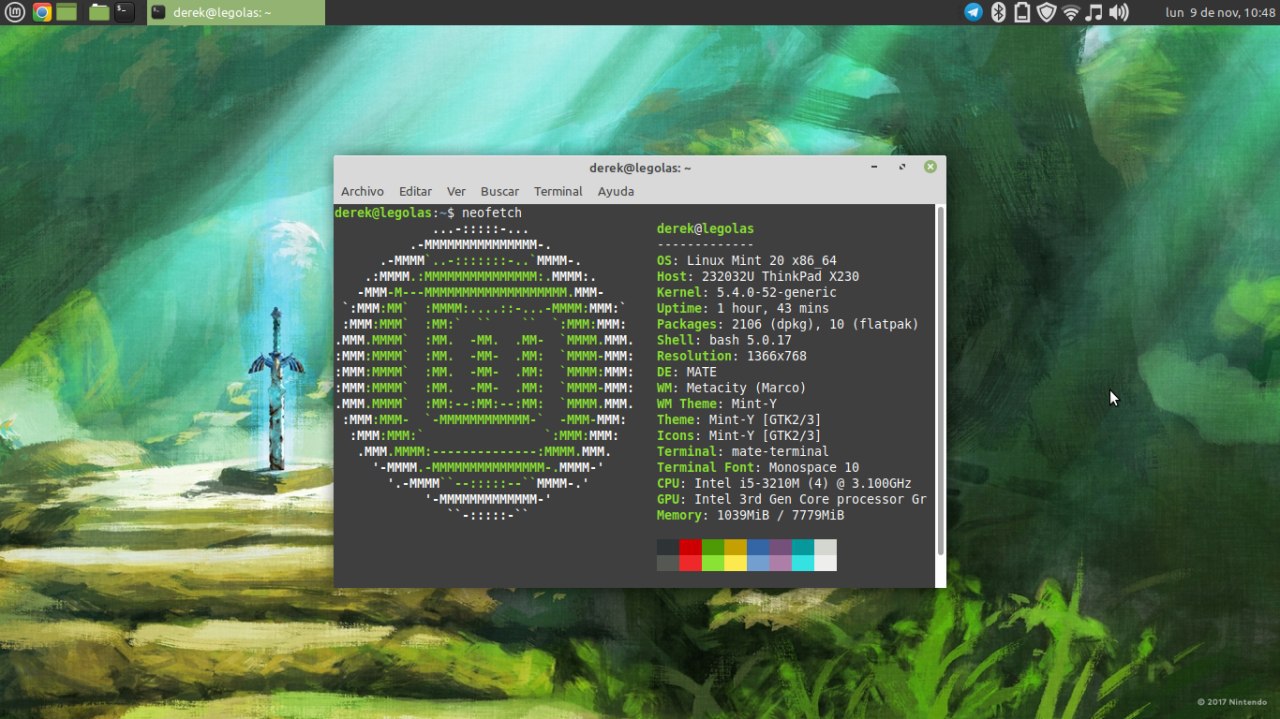

Como Derek recién estuvo de cumpleaños hace unos días, por su onomástico le conseguí una laptop o mejor dicho una netbook (de hecho no estoy seguro si pertenece completamente a esta categoría o si se trata de un subnotebook). Se trata de un equipo reacondicionado, que fue un ofertazo, que obtuve a través de eBay. Una legendaria Lenovo Thinkpad X230, que con Derek lo utilizaré para introducirlo al mundo Linux.

Actualizando el hardware

La Lenovo Thinkpad X230 es una de esas máquinas codiciadas por geeks y fanáticos de las Thinkpad. Es considerada uno de los últimos Thinkpads clásicos y la mayor parte de las veces sus dueños le instalan alguna distro GNU/Linux y es que realmente es una buena máquina. Construida como un tanque para superar especificaciones militares, aún a la fecha 8 años después de su salida al mercado tiene material para dar batalla.

Viene de serie equipado con un procesador Intel Core i5-3210M, gráficos integrados Intel HD Graphics 4000, 8 GB RAM PC3-12800 y un disco duro mecánico de 320 GB a 5400 rpm. Definitivamente no hay mucho que pedir considerando el precio que pague por ella (menos de $100). Sin embargo, supero mis expectativas ya que a pesar de ser un equipo reacondicionado, se ve bastante bien al punto que cualquiera pensaría que es completamente nueva.

La primera tarea, es mejorar la capacidad con las piezas que se pueden cambiar: el disco duro mecánico lo reemplazamos por una unidad de estado sólido. La idea de todo esto es que lo haga el mismo, aunque tratándose de un niño de 7 años, mejor darle una manito antes que dañe la cabeza de algún tornillo. Otra opción sería aumentar la memoria RAM a los 16 GB que es el máximo que soporta el equipo según el fabricante.

Esta tarea fue completada con éxito, el acceso al disco duro es por un lateral y muy fácil pues solo hay que aflojar 1 tornillo. De paso también vimos el compartimiento de la memoria RAM. Hubo muchas preguntas, que era mi objetivo inicial. Entender el porque de las cosas y que función hacen las piezas.

Instalando el SO

La siguiente tarea era más complicada, instalar un sistema operativo. Digo complicada porque me toca a mí en este momento elegir la distro que usará Derek. Ya después le tocará a él hacerlo cuando quiera cambiarla. Hay cualquier cantidad de opciones, pero al final la desición se debatía entre, usar un entorno orientado a educación (Edubuntu, Sugar, QuimoOS, Open Suse Edu Life, y otras más) o usar una distro normal (Ubuntu, Pop!_OS, ElementaryOS, Linux Mint, Manjaro).

Luego de realizar distro hopping por algunos días probando distros en Virtualbox, la desición final se encontraba entre Linux Mint y Manjaro. Al final, termine eligiendo Linux Mint en su versión de escritorio Mate, funcionó sin hacer más nada. Manjaro aunque era mi preferida el instalador daba errores al tratar de instalar el cargador de arranque.

Cabe destacar que quién realizó la instalación fue el mismo Derek. Pregunto sobre cada pantalla que le aparecía a medida que avanzaba el instalador. Aprendió sobre distribuciones de teclado, zonas horarias y le di una breve explicación sobre que son las particiones.

Una mención especial se merece Kano OS, el sistema operativo para niños, del proyecto Kano. En este proyecto, los niños construyen su propio equipo con una raspberry pi. Es una lastima que está distro no este portada para plataforma x86_64, solo está disponible para ARM, que es la plataforma del raspberry pi.

Eligiendo programas y herramientas

Hay una serie de consideraciones que debemos tener para ajustar las cuentas de usuario para los niños. Siempre deberíamos supervisar las actividades que hacen los niños en una computadora, por lo que estos ajustes son importantes para que en caso de que queden solos, no se desvíen de lo que hacen. En este momento su netbook tiene instalado Linux Mint, por lo que estos son los ajustes que he realizado:

- Crear una cuenta sin privilegios de administrador

- Deshabilitar la cuenta «guest» en caso de estar activa

- Limitar horario/tiempo de uso

- Limitar las aplicaciones a las cuales se puede acceder

- Limitar los sitios web que se pueden visitar

Límites de uso

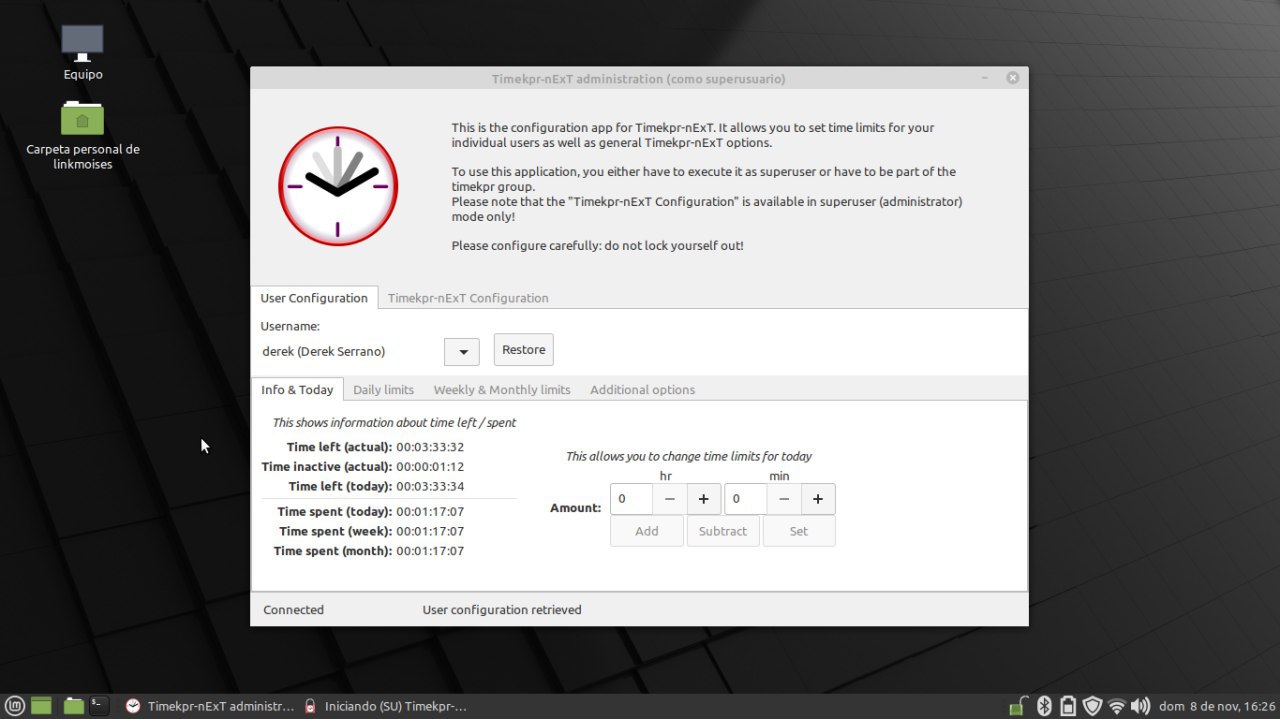

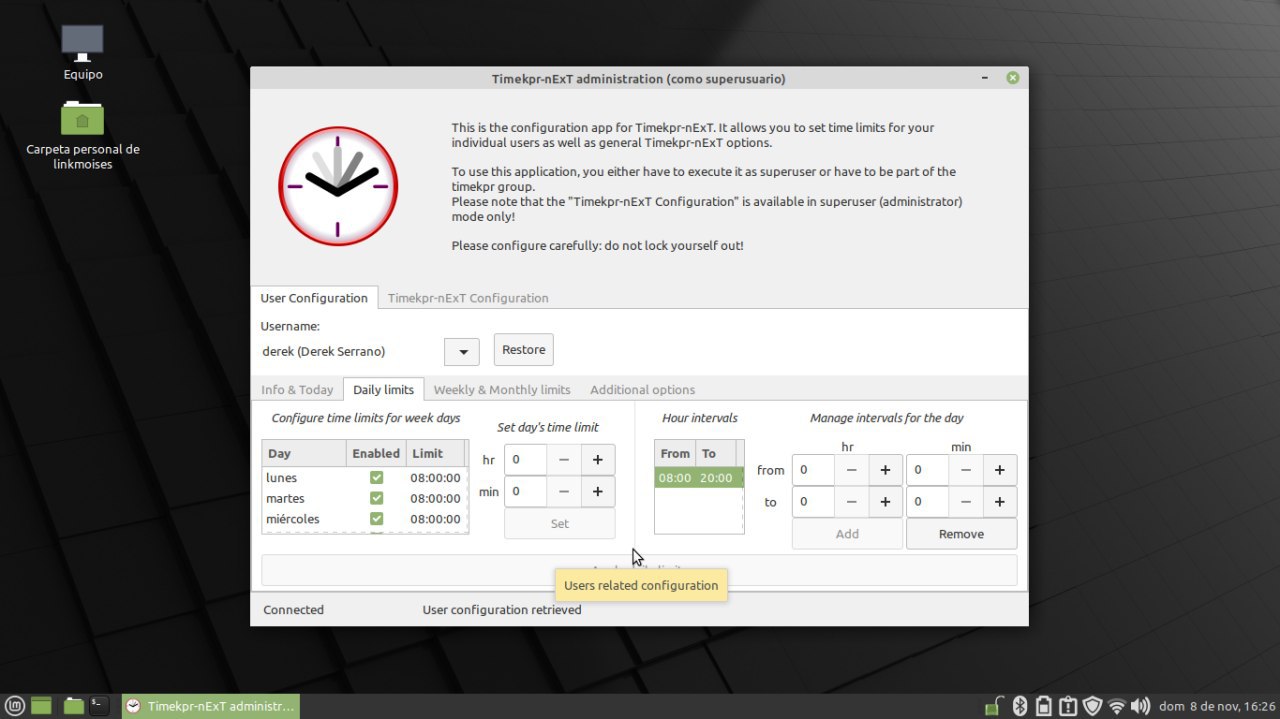

Pero antes de todo, hay que recordar que la Asociación Americana de Pediatría da recomendaciones sobre los tiempos límites de uso de pantalla para niños según edad. En específico a Derek le corresponde 1 hora diaria; sin embargo, a la luz de la pandemia por la COVID-19, y con las escuelas en modo virtual, cumplir estos tiempos es complicado. Para controlar un poco el límite de tiempo de uso de pantalla usaré timekpr-next.

Linux Mint no trae de serie timekpr-next en los repositorios, por lo que habrá que añadirlo vía PPA para instalarlo:

1 2 3 | $ sudo add-apt-repository ppa:mjasnik/ppa $ sudo apt update $ sudo apt install timekpr-next |

La configuración es bastante simple y hay que tener cuidado antes de dejarse fuera el usuario propio. Siempre hacer doble verificación de los cambios antes de aplicarlos.

En su escuela, Derek da clases de manera virtual entre 1pm a 5pm cada día de lunes a viernes por lo que me pareció razonable dejarle un margen de uso de 8 horas. La netbook podrá usarla dentro de un horario específico entre las 8 AM y las 8 PM. De este modo me aseguro que no se exponga a la luz de una pantalla antes de dormir.

Control parental de navegación

Internet puede ser un peligro para los niños, si no se les pone límites. Por esta razón he considerado utilizar Google Chrome enlazado a una cuenta Google con Family Link. De este modo, puedo tener control y limitar las webs que visita Derek mientras use la computadora y también puedo filtrar las búsquedas.

Para controlar la aparición de anuncios publicitarios, estando en casa no hay de que preocuparme pues tengo un pihole trabajando. Pero cuando salga de la red, no quedará cubierto por esta seguridad, por está razón utilizo adguard como extensión en Chrome para desaparecer los anuncios.

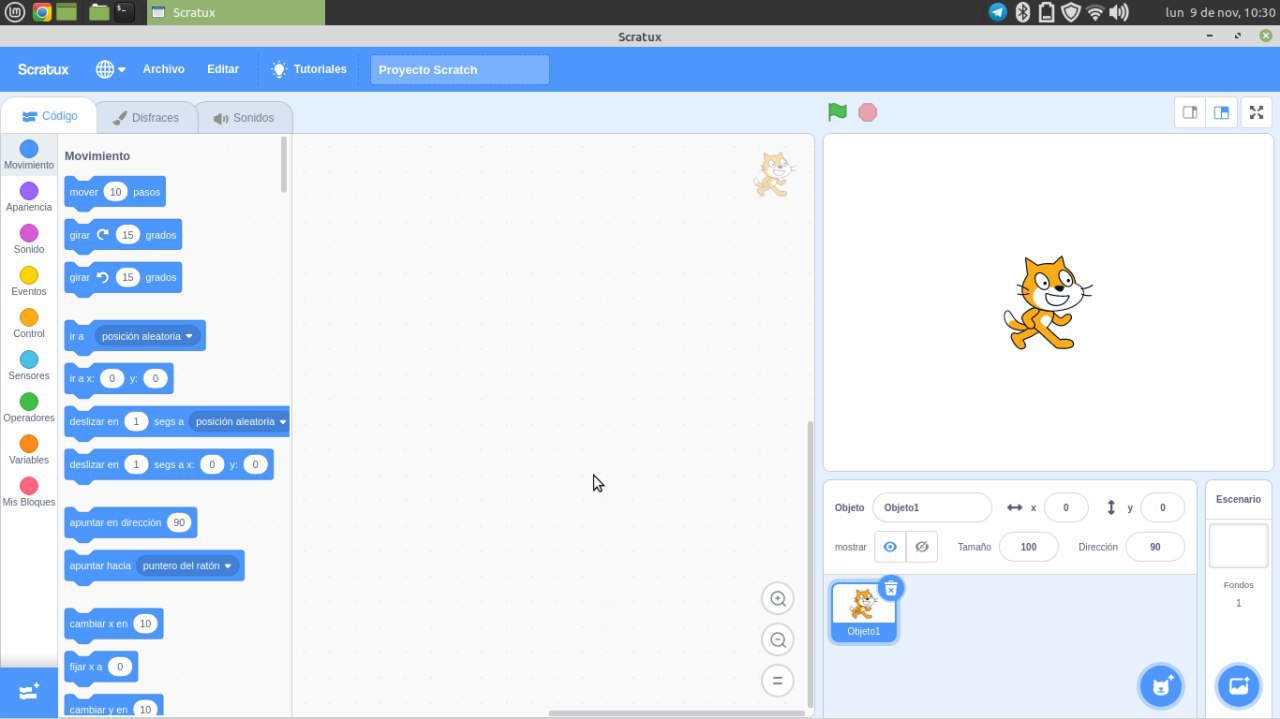

Scratux

Como ya utiliza scratch desde que lo usaba en la tablet y también en un curso de robótica, se lo instalaré. Linux Mint trae la versión 1.4 en los repositorios; sin embargo, tenemos una alternativa libre llamada scratux que está basada en la última versión disponible de scratch. Para tenerlo, solo es cuestión de descargar el paquete deb de la página oficial e instalarlo.

Si bien con scratch se puede aprender los conceptos básicos de programación es necesario acompañar a los niños en el proceso, a manera de guía para que saquen el mayor provecho al lenguaje.

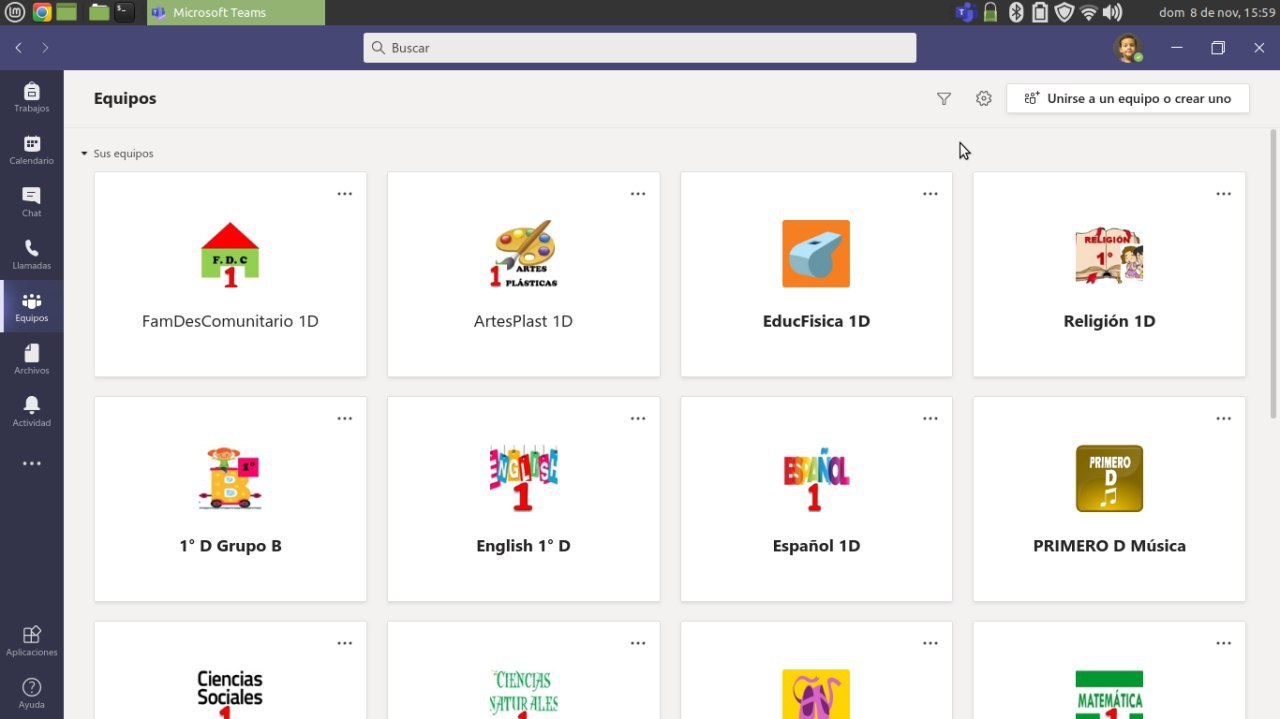

Escuela virtual

En la escuela utilizan Microsoft Teams, para las clases virtuales, por lo qué la versión web podría ser suficiente pero recién me enteré que existe una aplicación nativa, así que probablemente está sea de elección en el futuro. Hasta ahora ha utilizado otra laptop con Windows 10 Pro instalado y Microsoft Office 365. Fuera de ello, las materias de informática e inglés utilizan plataformas diferentes pero dependientes del navegador web, por lo que no deben representar mayor problema.

Mensajería y comunicaciones

A Derek aún no le permitimos tener un teléfono móvil. Pero en su netbook he permitido algunas herramientas de mensajería y comunicaciones. De por sí tiene una cuenta Google creada por medio de Family Link lo que le permite usar Gmail, pero este medio solo lo tengo para limitar su capacidad de búsqueda dentro de Google, a parte que por tratarse de una cuenta para niños, muchas opciones de Google están limitadas o directamente no disponibles.

Derek si tiene su propia dirección de correo en nuestro servidor de correo familiar. Está cuenta la tengo configurada en su cliente de correo Thunderbird y desde ahí responde y recibe mensajes de los abuelos, tíos y nosotros sus padres.

Por último, le he habilitado una cuenta Telegram para mensajería instantánea. Es una de las mejores opciones multiplataforma y evidentemente tengo supervisada la cuenta desde mi teléfono también. Así garantizo que ningún bot ni persona maliciosa diferente a sus familiares más cercanos se ponga en contacto con él.

Ocio

Con Derek tengo la ventaja que le gustan juegos tipo indie por lo que la mayoría de ellos demanda pocos recursos, pero hablar de su compatibilidad con Linux es otra cosa. Con Supertux y Super Mario 64, que tengo una versión nativa que encontré hace algunos meses, tiene suficiente para buen rato.

Conclusiones

La Asociación Americana de Pediatría recomienda crear un plan de consumo de medios digitales personalizado para las familias. Los puntos más importantes a destacar son el límite de tiempo de uso de pantallas (hay investigadores que lo separan entre tiempo de uso pasivo y activo), los horarios de uso y el tipo de aplicaciones a utilizar. Recordar que no todas las aplicaciones tienen un estudio que respalde su impacto real en los niños, por lo que la selección puede ser bastante subjetiva, así que hay que enfocarse en aquellas que puedan ofrecer contenido de calidad.

En fin después de su primera semana de uso, ha ocurrido justo lo que quería: despertar la curiosidad por esos dispositivos comunes en muchos lugares y que no tenga miedo a las computadoras, que puede hacer con ellas lo que se proponga y no lo que le impongan (aunque esto es un poco contradictorio considerando que lo tengo limitado en que puede hacer). En conclusión GNU/Linux es apto para niños, al menos desde la perspectiva de una distro como Linux Mint.

@linkmoises

Excelente artículo para romper el mito relacionado a Linux. Una vez incluso leí sobre el caso de sobre si era apto para ancianos, lo cual también lo es. Quizás no siempre lo fue (sobre todo ver una interfaz fea como la consola), pero las GUI llegaron para quedarse y disminuir el grado de complejidad

[…] algún tiempo atrás escribí una entrada sobre las mentes curiosas y otra sobre Linux en niños, hablando en particular de mis hijos. Atrás quedó el Kindle for Kids que usaba y ahora tiene bajo […]